Alerta de ciberseguridad: el sitio de la Federación Panameña de Fútbol fue comprometido con ClickFix

La Federación Panameña de Fútbol (FEPAFUT) fue víctima de un ataque de ingeniería social conocido como ClickFix, según informó el experto en ciberseguridad Mr. Link el lunes 4 de mayo. Esta técnica engaña a los usuarios para que ejecuten comandos maliciosos en sus propios dispositivos, comprometiendo su seguridad.

ClickFix es un método utilizado para distribuir malware, según detalla ESET Latinoamérica, que compartió la alerta del especialista. Hasta el momento, la FEPAFUT no ha emitido declaraciones oficiales ni ha confirmado o desmentido la vulneración de su sitio web. Actualmente, el portal de la organización funciona con normalidad.

¿Cómo ocurrió el ataque?

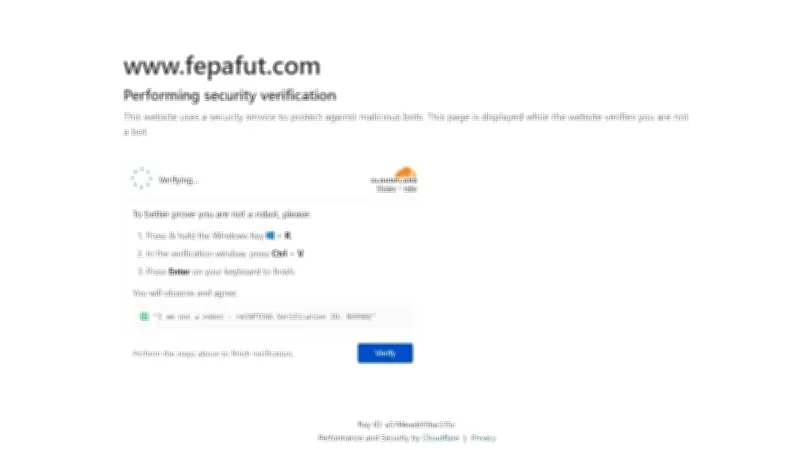

Mr. Link advirtió a través de sus redes sociales que el sitio de la FEPAFUT mostraba una falsa verificación de seguridad, similar a Cloudflare o un CAPTCHA. El engaño pedía a los usuarios seguir estos pasos:

- Abrir Ejecutar (Windows + R)

- Pegar un comando

- Ejecutar el comando

Como resultado, los usuarios instalaban malware directamente en su sistema, vulnerando sus dispositivos y su confianza. El especialista ecuatoriano señaló que ClickFix es peligroso porque evade los antivirus tradicionales, no requiere explotar fallas técnicas y puede engañar incluso a usuarios experimentados. “Estamos entrando en una nueva era de ataques: no hackean sistemas, manipulan personas”, afirmó Mr. Link, recordando que ningún sitio web legítimo solicita ejecutar comandos en la computadora.

¿Qué es ClickFix?

El 24 de junio de 2025, ESET advirtió sobre esta técnica de ingeniería social, documentada por primera vez a principios de 2024. ClickFix utiliza ventanas emergentes que simulan problemas técnicos para engañar a las víctimas y hacer que ejecuten scripts maliciosos. Según Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica, “la excusa que se utiliza para contactar a las víctimas es que se necesita actualizar el navegador, que hay un error al abrir un documento, problemas con el micrófono en Google Meet o Zoom o, incluso, que se debe ingresar un CAPTCHA para continuar”.

La táctica ClickFix busca que las personas descarguen y ejecuten malware sin necesidad de una descarga directa desde el navegador ni una ejecución manual de archivos. El malware se ejecuta en la memoria en lugar de escribirse en el disco, lo que le permite evadir los mecanismos de seguridad del navegador y no levantar sospechas. Durante el ataque, los sitios comprometidos muestran falsas alertas que advierten que la página o documento no puede visualizarse hasta que el usuario haga clic en “Fix It” y siga los pasos indicados. Al hacerlo, el usuario termina ejecutando código malicioso e instalando malware sin saberlo.

Medidas para evitar ser víctima de ClickFix

Para protegerse de ataques como ClickFix, ESET recomienda las siguientes medidas:

- Informarse: la educación sobre tácticas de ingeniería social y phishing es clave para reconocerlas y no caer en la trampa.

- Contar con una solución antimalware: es el primer paso para estar protegido, manteniéndola siempre actualizada.

- Activar el doble factor de autenticación: es clave si las credenciales de acceso caen en manos equivocadas.

- Mantener actualizados los sistemas operativos, software y aplicaciones.

ESET también alertó que se han presentado casos similares en Chile, Perú, Argentina, Brasil, Colombia y México desde 2024.